삽질블로그

[Kali LINUX] DVWA 설치 (웹 모의해킹 환경 구성) 본문

※ 본 내용은 교육 과정에서 필요한 실습 목적으로 구성된 것이며, 혹시라도 개인적인 용도 및 악의적인 목적으로 사용할 경우, 법적 책임은 본인에게 있다는 것을 알려드립니다.

DVMA(Damn Vulnerable Web Application)

웹 모의해킹을 학습/연구 하기위해 개발된 환경입니다.

dvwa를 통해서 Brute Force, CSRF, Command Injection, 파일업로드, SQL Injection, XSS 등의 공격을 테스트할 수 있습니다.

(1) DVWA설치

1) dvwa 패키지 다운 전 php-gd패키지 설치

root@kali:~# apt-get install php-gd

root계정으로 들어가기위해서는 su root

2) root@kali:/usr/local/src# wget https://codeload.github.com/ethicalhack3r/DVWA/zip/master

3) root@kali:/usr/local/src# ls

->결과 : master

4) http://www.dvwa.co.uk/ 사이트로 가서 dvwa 다운로드

5) 다운받은 후 리눅스 환경에서 원하는 디렉토리에 파일이 안옮겨진다면

mv 옮겨야할 파일 옮겨질 디렉토리

ex) root@kali:/usr/local/src# mv DVWA-master/ /var/www/html/dvwa

6) root@kali: /usr/local/src# ls

-> 결과 : DVMA-master master

7) root@kali:/usr/local/src# cd /var/www/html

8) root@kali:/var/www/html# chmod -R 755 dvwa

9) root@kali:/var/www/html# cd dvwa/config/

10) root@kali:/var/www/html/dvwa/config# ls

-> 결과 : config.inc.php.dist

11) config 파일 기존에 있는 .php.disk 파일을 .php 로 복사

root@kali:/var/www/html/dvwa/config# cp config.inc.php.dist config.inc.php

12) 모든 php.ini 파일에 allow_url_fopen, allow_url_include=on으로 해준다.

root@kali:/var/www/html/dvwa/config# grep allow_url /var/www/html/dvwa/php.ini

-> 결과 : allow_url_fopen on

allow_url_include on

root@kali:/var/www/html/dvwa/config# grep allow_url /etc/php/7.4/apache2/php.ini

-> 결과 : allow_url_fopen on

allow_url_include on

root@kali:/var/www/html/dvwa/config# grep allow_url /etc/php/7.4/cli/php.ini

-> 결과 : allow_url_fopen on

allow_url_include on

root@kali:/var/www/html/dvwa/config# vi /etc/php/7.4/apache2/php.ini

-> 결과 : allow_url_include = Off -> allow_url_include = On

13) config 파일 아래와 같이 수정

DB 정보와 reCAPTCHA 정보 입력

root@kali:/var/www/html/dvwa/config# vi config.inc.php

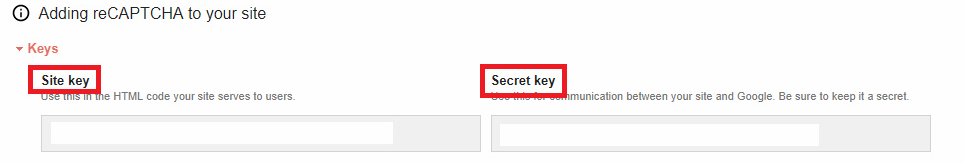

reCAPTCHA 생성 주소 : https://www.google.com/recaptcha/admin/create

site key -> public_key

Secret key -> private_key

도메인은 localhost로 했음

다시 홈페이지로 가서 Create / Reset Database를 누르게 되면 database를 설정하라고 나온다

홈페이지 주소는 http://서버IP/dvwa/

14) 명령어로 dvwa 디렉토리 웹유저에게 권한부여

chown -R www-data:www-data dvwa

15) php.ini 파일 수정

allow_url_include = Off -> allow_url_include = On

root@kali:/var/www/html/dvwa/config# vi /etc/php/7.4/apache2/php.ini

16) mysql restart

sudo service mysql restart

17) dvwa DB 생성 및 dvwa 유저 생성 후 권한 부여

/var/www/html/dvwa/config# mysql -u root -p

12번의 사진에서 입력한 정보와 맞춰서 생성

18)

https://서버IP/dvwa/

접속 후 Create / Reset Database 버튼 클릭

19)

default 유저정보는 admin / password 입니다.

20) 완성